[迁移说明] 本文最初发布于 blog.zzw4257.cn,现已迁移并在本站进行结构化整理与增强。

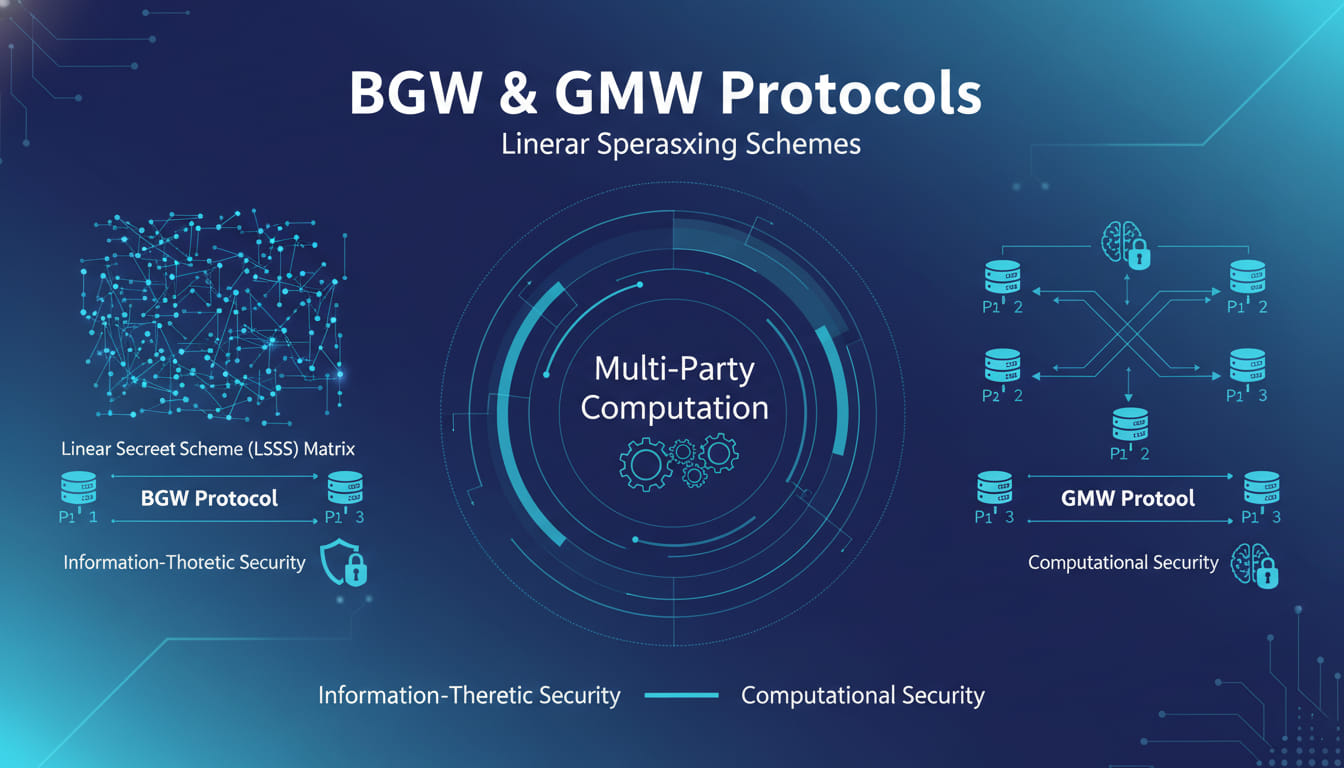

第6章 基于线性秘密分享的协议 (Protocols based on Linear Secret Sharing) 从本章开始,我们将深入探讨几类经典的 MPC 协议。我们将从半诚实安全 (Semi-Honest Secure) 的协议入手,这是理解更复杂恶意安全协议的基础。本章的核心是介绍基于线性秘密分享方案 (Linear Secret Sharing Scheme, LSSS) 的 MPC 协议。LSSS 的一个关键特性是,秘密的份额可以进行线性组合,从而直接得到原秘密线性组合的份额。

本章主要介绍两类基于 LSSS 的里程碑式协议:

BGW 协议 (Ben-Or, Goldwasser, Wigderson) : 该协议主要构建于 Shamir 秘密分享 之上,能够为算术电路提供信息论安全(在半诚实模型和特定门限下)。我们将回顾其构造,并为其提供在通用可组合 (UC) 框架下的形式化安全性证明。GMW 协议 (Goldreich, Micali, Wigderson) : 该协议则通常基于更简单的加法秘密分享 (例如,基于异或的分享来处理布尔电路,或基于模加法来处理算术电路)。其安全性通常是计算安全的,依赖于诸如茫然传输 (OT) 等密码学原语。我们将探讨其在布尔电路和算术电路上的不同版本。graph TD A[经典MPC协议] --> B{核心构建模块}; B --> C[线性秘密分享方案 LSSS]; C --> D[BGW协议]; D --> D1[基于: Shamir 秘密分享]; D --> D2[安全模型: 半诚实]; D --> D3[安全级别: 信息论安全 当 t < n/2]; D --> D4[本章重点: UC 安全性证明]; C --> E[GMW协议]; E --> E1[基于: 加法秘密分享 如XOR分享]; E --> E2[安全模型: 半诚实]; E --> E3[安全级别: 计算安全 依赖OT]; E --> E4[版本: 布尔电路 - 两方/多方, 算术电路]; style C fill:#90ee90,stroke:#333,stroke-width:2px,font-weight:bold style D fill:#d1e7dd style E fill:#f8d7da 6.1 BGW 协议(半诚实安全)(BGW Protocol - Semi-Honest Security) BGW 协议 [30] 是最早实现对任意函数进行安全多方计算的协议之一,它为后续的 MPC 研究奠定了坚实的基础。

6.1.1 协议描述 (Protocol Description - Fig 6.2 / Fig 3.1) 📋 BGW 协议核心流程 (基于 Shamir ( t , n ) (t,n) ( t , n ) t < n / 2 t < n/2 t < n /2 该协议的详细步骤与第3章介绍的“半诚实安全的电路计算协议”完全一致。这里进行概要回顾,并强调其基于 Shamir 分享的特性。

协议阶段 :

1.输入分享 (Input Sharing Phase) :

对于每个参与方 P i P_i P i x i , k ∈ F x_{i,k} \in \mathbb{F} x i , k ∈ F P i P_i P i t t t q i , k ( z ) q_{i,k}(z) q i , k ( z ) q i , k ( 0 ) = x i , k q_{i,k}(0) = x_{i,k} q i , k ( 0 ) = x i , k P i P_i P i s i , k ( j ) = q i , k ( α j ) s_{i,k}^{(j)} = q_{i,k}(\alpha_j) s i , k ( j ) = q i , k ( α j ) α j \alpha_j α j P j P_j P j s i , k ( j ) s_{i,k}^{(j)} s i , k ( j ) P j P_j P j 最终,对于电路的每个输入导线 w w w v w v_w v w P j P_j P j [ v w ] j [v_w]_j [ v w ] j q w ( α j ) q_w(\alpha_j) q w ( α j ) 2.计算阶段 (Computation Phase) : 参与方按照电路的拓扑顺序,逐个门进行计算。设一个门 g g g w a , w b w_a, w_b w a , w b v a , v b v_a, v_b v a , v b w c w_c w c v c v_c v c P j P_j P j [ v a ] j [v_a]_j [ v a ] j [ v b ] j [v_b]_j [ v b ] j

加法门 (v c = v a + v b v_c = v_a + v_b v c = v a + v b : 每个 P j P_j P j [ v c ] j = [ v a ] j + [ v b ] j [v_c]_j = [v_a]_j + [v_b]_j [ v c ] j = [ v a ] j + [ v b ] j q c ( z ) = q a ( z ) + q b ( z ) q_c(z) = q_a(z) + q_b(z) q c ( z ) = q a ( z ) + q b ( z ) t t t q c ( 0 ) = q a ( 0 ) + q b ( 0 ) = v a + v b = v c q_c(0) = q_a(0) + q_b(0) = v_a + v_b = v_c q c ( 0 ) = q a ( 0 ) + q b ( 0 ) = v a + v b = v c

常数乘法门 (v c = k ⋅ v a v_c = k \cdot v_a v c = k ⋅ v a : 每个 P j P_j P j [ v c ] j = k ⋅ [ v a ] j [v_c]_j = k \cdot [v_a]_j [ v c ] j = k ⋅ [ v a ] j k k k q c ( z ) = k ⋅ q a ( z ) q_c(z) = k \cdot q_a(z) q c ( z ) = k ⋅ q a ( z ) t t t q c ( 0 ) = k ⋅ v a = v c q_c(0) = k \cdot v_a = v_c q c ( 0 ) = k ⋅ v a = v c

乘法门 (v c = v a ⋅ v b v_c = v_a \cdot v_b v c = v a ⋅ v b :

本地份额乘积 : 每个 P j P_j P j h j = [ v a ] j ⋅ [ v b ] j = q a ( α j ) ⋅ q b ( α j ) h_j = [v_a]_j \cdot [v_b]_j = q_a(\alpha_j) \cdot q_b(\alpha_j) h j = [ v a ] j ⋅ [ v b ] j = q a ( α j ) ⋅ q b ( α j ) h j h_j h j h ( z ) = q a ( z ) ⋅ q b ( z ) h(z) = q_a(z) \cdot q_b(z) h ( z ) = q a ( z ) ⋅ q b ( z ) α j \alpha_j α j h ( z ) h(z) h ( z ) 2 t 2t 2 t h ( 0 ) = q a ( 0 ) q b ( 0 ) = v a v b = v c h(0) = q_a(0)q_b(0) = v_a v_b = v_c h ( 0 ) = q a ( 0 ) q b ( 0 ) = v a v b = v c 度降低 / 重新随机化和分享 (Degree Reduction / Re-randomization and Re-sharing) : 由于 h ( z ) h(z) h ( z ) 2 t 2t 2 t t t t t < n / 2 ⇒ 2 t < n t < n/2 \Rightarrow 2t < n t < n /2 ⇒ 2 t < n 2 t + 1 ≤ n 2t+1 \le n 2 t + 1 ≤ n 2 t + 1 2t+1 2 t + 1 h ( z ) h(z) h ( z ) 每个参与方 P j P_j P j h j = h ( α j ) h_j = h(\alpha_j) h j = h ( α j ) P j P_j P j h j h_j h j ( t , n ) (t,n) ( t , n ) t t t q j ′ ( z ) q'_j(z) q j ′ ( z ) q j ′ ( 0 ) = h j q'_j(0) = h_j q j ′ ( 0 ) = h j q j ′ ( α k ) q'_j(\alpha_k) q j ′ ( α k ) P k P_k P k 现在,对于秘密 v c = h ( 0 ) v_c = h(0) v c = h ( 0 ) v c = ∑ j ∈ S r e c o n λ j h ( α j ) v_c = \sum_{j \in S_{recon}} \lambda_j h(\alpha_j) v c = ∑ j ∈ S reco n λ j h ( α j ) S r e c o n S_{recon} S reco n 2 t + 1 2t+1 2 t + 1 λ j \lambda_j λ j 每个参与方 P k P_k P k v c v_c v c t t t [ v c ] k = ∑ j ∈ S r e c o n λ j ⋅ q j ′ ( α k ) [v_c]_k = \sum_{j \in S_{recon}} \lambda_j \cdot q'_j(\alpha_k) [ v c ] k = j ∈ S reco n ∑ λ j ⋅ q j ′ ( α k ) 令新的分享多项式为 q c ( z ) = ∑ j ∈ S r e c o n λ j q j ′ ( z ) q_c(z) = \sum_{j \in S_{recon}} \lambda_j q'_j(z) q c ( z ) = ∑ j ∈ S reco n λ j q j ′ ( z ) q c ( 0 ) = ∑ λ j q j ′ ( 0 ) = ∑ λ j h ( α j ) = h ( 0 ) = v c q_c(0) = \sum \lambda_j q'_j(0) = \sum \lambda_j h(\alpha_j) = h(0) = v_c q c ( 0 ) = ∑ λ j q j ′ ( 0 ) = ∑ λ j h ( α j ) = h ( 0 ) = v c q c ( z ) q_c(z) q c ( z ) t t t q j ′ ( z ) q'_j(z) q j ′ ( z ) t t t λ j \lambda_j λ j [ v c ] k = q c ( α k ) [v_c]_k = q_c(\alpha_k) [ v c ] k = q c ( α k )

3.输出重构阶段 (Output Reconstruction Phase) :

对于需要公开的输出值 v o u t v_{out} v o u t [ v o u t ] [v_{out}] [ v o u t ] t t t q o u t ( z ) q_{out}(z) q o u t ( z ) t + 1 t+1 t + 1 使用这些份额通过拉格朗日插值计算 v o u t = q o u t ( 0 ) v_{out} = q_{out}(0) v o u t = q o u t ( 0 ) 6.1.2 安全性证明 (Security Proof) 在第3章中,我们对 BGW 协议的安全性进行了较为直观的分析。本节将给出其在 UC 框架下,针对静态半诚实敌手的形式化安全性证明。

**📐 定理 6.1: BGW 协议的半诚实 UC 安全性” 假设被攻陷的参与方数量不超过 t t t t < n / 2 t < n/2 t < n /2 Π BGW \Pi_{\text{BGW}} Π BGW 信息论安全地 (statistically or perfectly securely) 实现了安全函数计算的理想功能 F sfe \mathcal{F}_{\text{sfe}} F sfe

证明 : 依据 UC 框架的平凡敌手完备性定理 (Thm 4.1),我们仅需为平凡敌手 A triv \mathcal{A}_{\text{triv}} A triv S \mathcal{S} S Z \mathcal{Z} Z EXEC Π BGW , A triv , Z \text{EXEC}_{\Pi_{\text{BGW}}, \mathcal{A}_{\text{triv}}, \mathcal{Z}} EXEC Π BGW , A triv , Z EXEC F sfe , S , Z \text{EXEC}_{\mathcal{F}_{\text{sfe}}, \mathcal{S}, \mathcal{Z}} EXEC F sfe , S , Z

**💡 理想功能 F sfe \mathcal{F}_{\text{sfe}} F sfe

当收到 P i P_i P i (Input, sid, x_i) 时,记录 x i x_i x i S \mathcal{S} S (Input, sid, P_i)。 当收到 S \mathcal{S} S (Output, sid, P_i),且所有必需输入已到时,将计算出的 y i = f ( x ⃗ ) i y_i=f(\vec{x})_i y i = f ( x ) i P i P_i P i P i P_i P i Z \mathcal{Z} Z P i P_i P i S \mathcal{S} S 模拟器 S \mathcal{S} S : 设 C C C ∣ C ∣ ≤ t |C| \le t ∣ C ∣ ≤ t S \mathcal{S} S A triv \mathcal{A}_{\text{triv}} A triv Z \mathcal{Z} Z

处理来自 F sfe \mathcal{F}_{\text{sfe}} F sfe (Input, sid, P_i) 通知 :

若 P i ∈ C P_i \in C P i ∈ C : 环境 Z \mathcal{Z} Z A triv \mathcal{A}_{\text{triv}} A triv P i P_i P i x i x_i x i S \mathcal{S} S x i x_i x i S \mathcal{S} S A triv \mathcal{A}_{\text{triv}} A triv P i P_i P i x i x_i x i C C C A triv \mathcal{A}_{\text{triv}} A triv P j ∉ C P_j \notin C P j ∈ / C S \mathcal{S} S 若 P i ∉ C P_i \notin C P i ∈ / C : S \mathcal{S} S P i P_i P i x i x_i x i S \mathcal{S} S P i P_i P i 固定的默认值 (例如,全零向量或0)。然后,S \mathcal{S} S P i P_i P i C C C P k ∈ C P_k \in C P k ∈ C A triv \mathcal{A}_{\text{triv}} A triv 模拟计算阶段的交互 (主要是乘法门的度降低) :

线性门 : 所有计算都是本地的。被攻陷方 P i ∈ C P_i \in C P i ∈ C S \mathcal{S} S 乘法门的度降低步骤 (当需要诚实方 P j ∉ C P_j \notin C P j ∈ / C : 当一个诚实方 P j P_j P j 2 t 2t 2 t h j = q a ( α j ) q b ( α j ) h_j = q_a(\alpha_j)q_b(\alpha_j) h j = q a ( α j ) q b ( α j ) t t t S \mathcal{S} S P j P_j P j S \mathcal{S} S t t t q j ′ ( z ) q'_j(z) q j ′ ( z ) q j ′ ( 0 ) = 0 q'_j(0)=0 q j ′ ( 0 ) = 0 P j P_j P j h j h_j h j h j h_j h j S \mathcal{S} S q j ′ ( α k ) q'_j(\alpha_k) q j ′ ( α k ) C C C P k ∈ C P_k \in C P k ∈ C P i ∈ C P_i \in C P i ∈ C t t t 处理来自 F sfe \mathcal{F}_{\text{sfe}} F sfe (Output, sid, P_i) 指令 (当 P i ∈ C P_i \in C P i ∈ C :

F sfe \mathcal{F}_{\text{sfe}} F sfe y i y_i y i S \mathcal{S} S P i P_i P i S \mathcal{S} S P j ∉ C P_j \notin C P j ∈ / C P i P_i P i q y i ( α j ) q_{y_i}(\alpha_j) q y i ( α j ) S \mathcal{S} S C C C y i y_i y i t t t q y i ( z ) q_{y_i}(z) q y i ( z ) ∣ C ∣ |C| ∣ C ∣ q y i ( 0 ) = y i q_{y_i}(0) = y_i q y i ( 0 ) = y i 由于 ∣ C ∣ ≤ t |C| \le t ∣ C ∣ ≤ t ∣ C ∣ + 1 |C|+1 ∣ C ∣ + 1 ∣ C ∣ |C| ∣ C ∣ q y i ( 0 ) = y i q_{y_i}(0)=y_i q y i ( 0 ) = y i q y i ( z ) q_{y_i}(z) q y i ( z ) ∣ C ∣ = t |C|=t ∣ C ∣ = t q y i ( z ) q_{y_i}(z) q y i ( z ) ∣ C ∣ < t |C|<t ∣ C ∣ < t t − ∣ C ∣ t-|C| t − ∣ C ∣ S \mathcal{S} S q y i ( z ) q_{y_i}(z) q y i ( z ) q y i ( α j ) q_{y_i}(\alpha_j) q y i ( α j ) P j ∉ C P_j \notin C P j ∈ / C A triv \mathcal{A}_{\text{triv}} A triv P j P_j P j P i P_i P i 不可区分性分析 (完美或统计不可区分) : 我们需要证明环境 Z \mathcal{Z} Z C C C

输入分享阶段 : 来自诚实方 P j ∉ C P_j \notin C P j ∈ / C x j x_j x j t t t S \mathcal{S} S t t t ∣ C ∣ ≤ t |C| \le t ∣ C ∣ ≤ t t t t t t t C C C x j x_j x j C C C 计算阶段 (乘法门度降低) : 当诚实方 P j ∉ C P_j \notin C P j ∈ / C 2 t 2t 2 t h j h_j h j t t t t t t C C C h j h_j h j S \mathcal{S} S 输出重构阶段 :引理 6.1 (Page 68, 与引理1, Page 68 类似,但针对 BGW) : 令 Strip ( view C ) \text{Strip}(\text{view}_C) Strip ( view C ) C C C x ⃗ h o n e s t ( 0 ) \vec{x}_{honest}^{(0)} x h o n es t ( 0 ) x ⃗ h o n e s t ( 1 ) \vec{x}_{honest}^{(1)} x h o n es t ( 1 ) Strip ( view C ( x ⃗ h o n e s t ( 0 ) ) ) \text{Strip}(\text{view}_C(\vec{x}_{honest}^{(0)})) Strip ( view C ( x h o n es t ( 0 ) )) Strip ( view C ( x ⃗ h o n e s t ( 1 ) ) ) \text{Strip}(\text{view}_C(\vec{x}_{honest}^{(1)})) Strip ( view C ( x h o n es t ( 1 ) )) t t t C C C 引理 6.2 (Page 70, 与引理2, Page 70 类似) : 令 Dress y ⃗ C ( StrippedView ) \text{Dress}_{\vec{y}_C}(\text{StrippedView}) Dress y C ( StrippedView ) y ⃗ C \vec{y}_C y C Dress y ⃗ C ( Strip ( view C ) ) \text{Dress}_{\vec{y}_C}(\text{Strip}(\text{view}_C)) Dress y C ( Strip ( view C )) view C \text{view}_C view C y i = q y i ( 0 ) y_i = q_{y_i}(0) y i = q y i ( 0 ) C C C ∣ C ∣ ≤ t |C| \le t ∣ C ∣ ≤ t 结合 : 理想世界中 S \mathcal{S} S Dress y ⃗ C ( Strip ( view C ( x ⃗ h o n e s t = 0 ⃗ ) ) ) \text{Dress}_{\vec{y}_C}(\text{Strip}(\text{view}_C(\vec{x}_{honest}=\vec{0}))) Dress y C ( Strip ( view C ( x h o n es t = 0 ))) y ⃗ C \vec{y}_C y C C C C view C ( x ⃗ h o n e s t = actual values ) \text{view}_C(\vec{x}_{honest}=\text{actual values}) view C ( x h o n es t = actual values ) Strip ( view C ( x ⃗ h o n e s t = 0 ⃗ ) ) ≡ perf Strip ( view C ( x ⃗ h o n e s t = actual values ) ) \text{Strip}(\text{view}_C(\vec{x}_{honest}=\vec{0})) \stackrel{\text{perf}}{\equiv} \text{Strip}(\text{view}_C(\vec{x}_{honest}=\text{actual values})) Strip ( view C ( x h o n es t = 0 )) ≡ perf Strip ( view C ( x h o n es t = actual values )) Dress y ⃗ C \text{Dress}_{\vec{y}_C} Dress y C **✅ 结论” BGW 协议在 t < n / 2 t < n/2 t < n /2 F sfe \mathcal{F}_{\text{sfe}} F sfe

**❓ 关于假设输出门之前都有乘法门 (Page 71)” 这个假设主要简化了引理 6.2 的证明。如果输出门前是线性门,输出多项式 q y i ( z ) q_{y_i}(z) q y i ( z ) q y i ( z ) q_{y_i}(z) q y i ( z )

隐私计算第6章:基于线性秘密分享的协议(BGW与GMW) 3508 字 · 14 分钟